脱初級!パケットキャプチャで学ぶネットワーク技術 研修コースに参加してみた

今回参加した研修コースは 脱初級! パケットキャプチャで学ぶネットワーク技術 です。

これまでにも色々なネットワークのコースで、どのように通信するのか学びましたが、いよいよ、通信の中身、パケットを取得して、どのように繋がっているのか、体験するコースです。

通信のヘッダ情報や 3 ウェイ・ハンドシェイクなど、お勉強では知っているんだけど、ピンとこないことがありますが、それをパケットキャプチャを通じて、どこで、どのような情報を読み取り、リレーしているのか、わかりました。

が、個人的には、それより、暗号化通信の大切さに気づけました。。コワすぎる、https じゃない URL。。

では、どんな内容だったのか、レポートします !!

もくじ

コース情報

| 想定している受講者 |

|

| 受講目標 |

|

講師紹介

インフラ系ではおなじみの 新谷 泰英 さん です。今回でレポート登場、16回目となりました!

どうすれば技術を身につけられるか、理解できるか、研究しつづけるインフラ系の人気トレーナー

いつものように「新谷と申します」という簡単な自己紹介で、コースがスタートしました。

パケットについて (おさらい)

実際にパケットキャプチャリングする前に、簡単に復習しておきます。

- パケットに分割してデータを送信

- 送信と受信が必ずしもセットになっていない

- 実際パケットを取ろうとすると、場所が違えば、取りたいパケットが取れないことがある

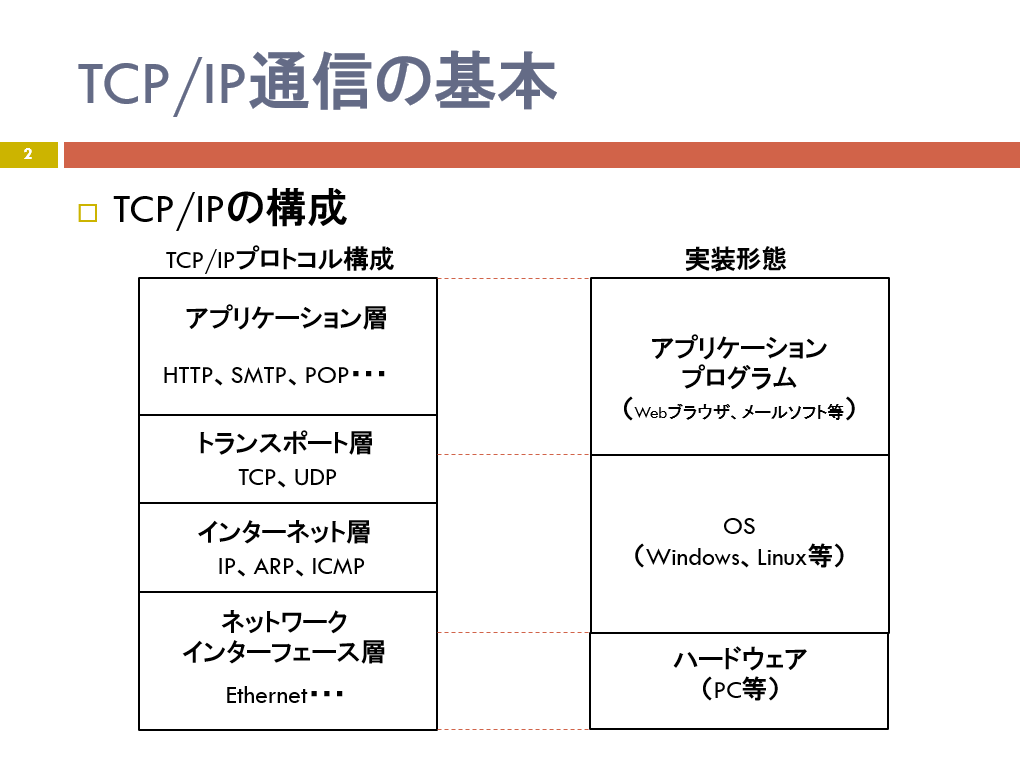

TCP/IPのおさらい

上のヒトから、下の機械に、データが流れる、というイメージが重要です。

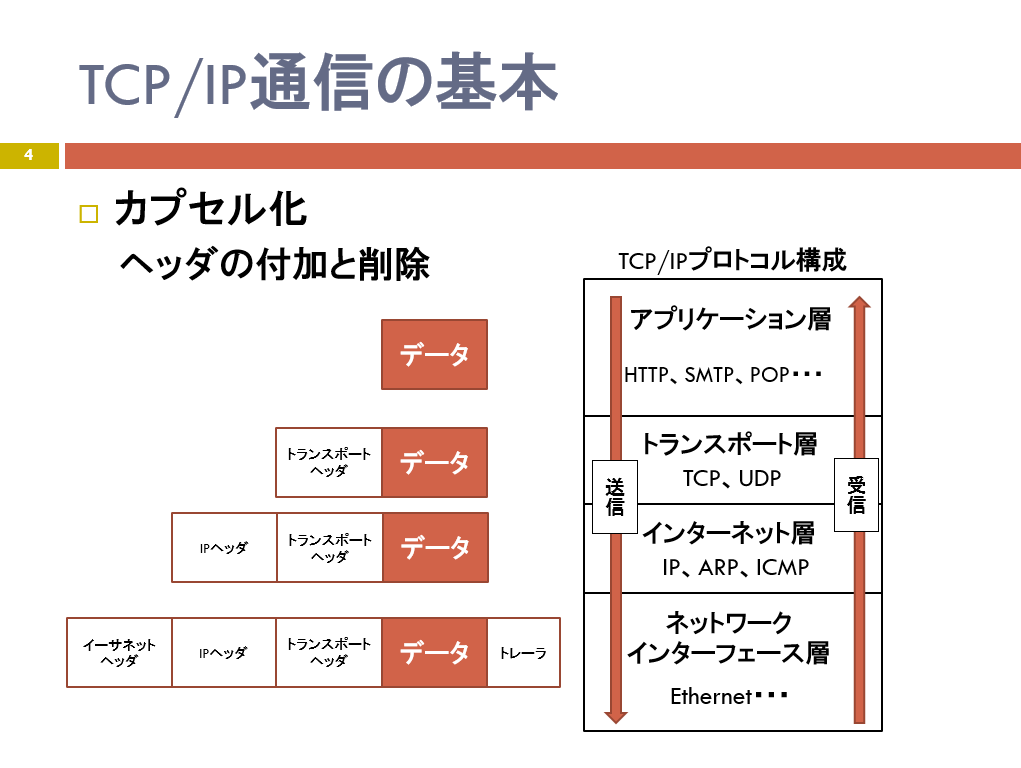

カプセル化

| レイヤ | 通信 | ヘッダ |

|---|---|---|

| 7 | ||

| 6 | ||

| 5 | 個別処理 | URL / email / サーバ名など |

| 4 | アプリケーション間 | ポート番号 |

| 3 | LAN間通信 | IPアドレス | 2 | LAN内通信 | MACアドレス |

| 1 |

送信するときは、それぞれのレイヤで宛先ヘッダが付加していきます。

受信するときは、逆にヘッダを剥がしていきます。

で、パケットキャプチャするときは、一番下で取りたい、ということです。

続いて、TCP / UDP / IP それぞれのヘッダを解説いただきましたが、これは下記のレポートでも触れているので割愛します。

研修コースに参加してみた

パケットキャプチャツール

パケットキャプチャの演習を行うにあたって、キャプチャツールをいくつか紹介いただきました。

- WireShark

- パケットキャプチャリングツールと言えば、言わずもがなのツール

- Fiddler

- web 専用のキャプチャツール

- web で使う単位でパケットを分けてくれる

今回は WireShark を使います。

WireShark を使ってみる

まずはポートごと、有線 or 無線のIPアドレスを確認します。これを間違うと、当然ながらキャプチャできません。

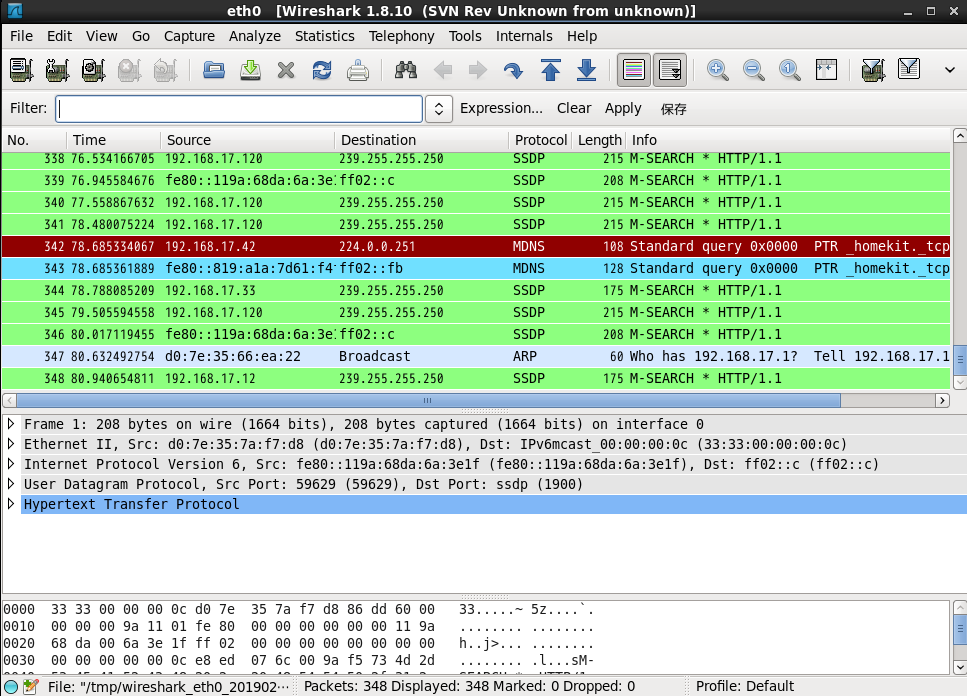

いよいよ、Wireshark を起動して、キャプチャスタートです。

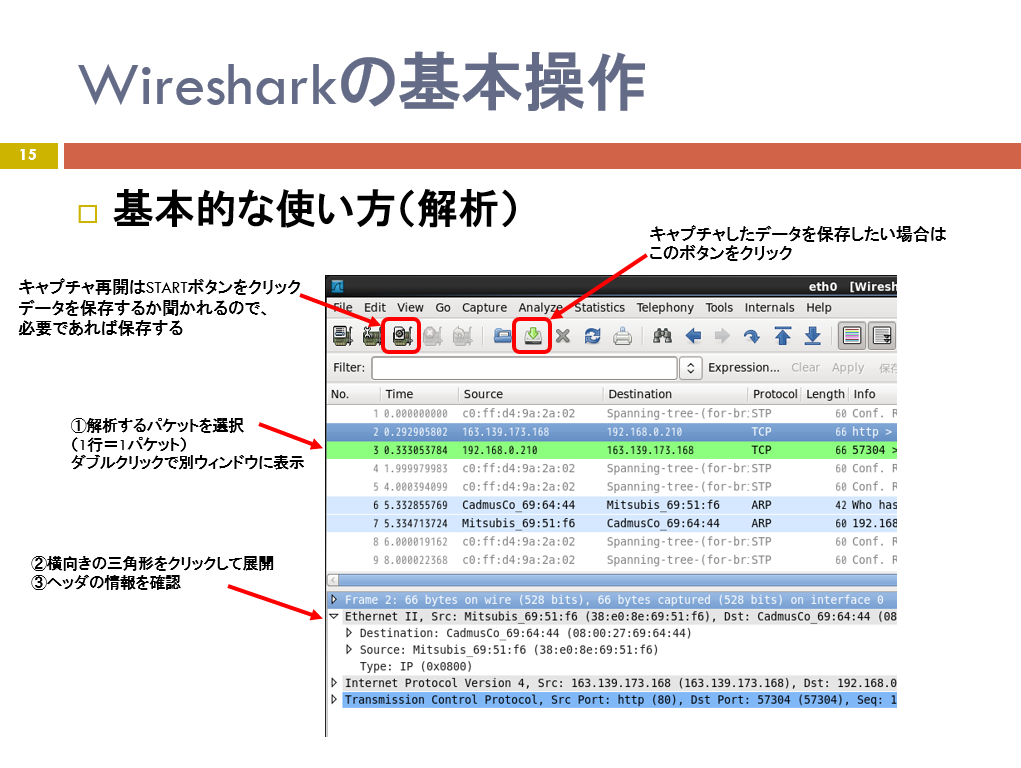

ボタン等の説明

Wireshark の画面をもとに、ボタンを押しながら、何ができるか試してみます。

また、同じスイッチにある他の PC のパケットもみてみました。(見れるんですねぇ。。。)

パケット分析

続いて、パケット分析をやってみます。

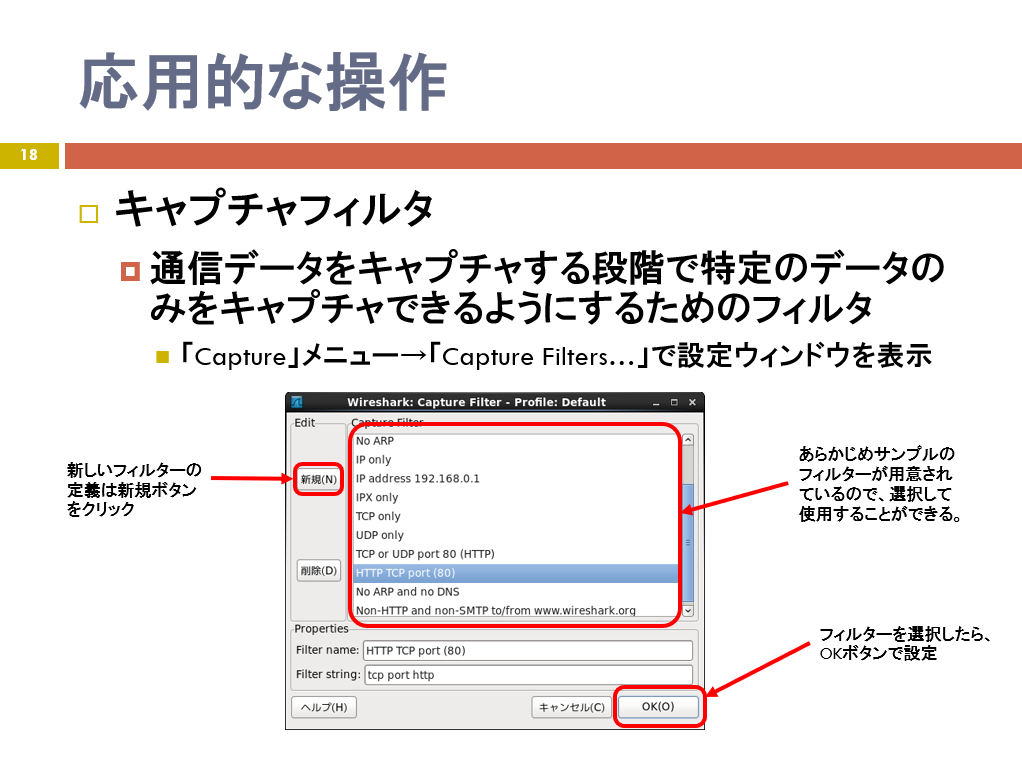

フィルタ

- パケットのフィルタのやり方は 2 つ

- キャプチャする段階で、特定のプロトコルのデータを指定する

- キャプチャ後に特定のプロトコルのデータを指定する

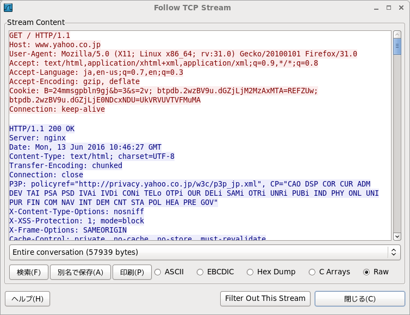

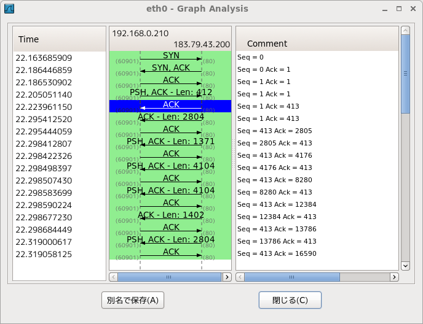

ストリーム分析

実際にインターネットに繋いでいるデータのやりとりを見てみます。

3 ウェイ・ハンドシェイクしている様子がわかります。

それにしても、赤裸々すぎるデータですね。。

通信が暗号化されていない段階ではパスワードとかもわかる、と新谷さんから補足されました。(こんな簡単にわかるのか。。)

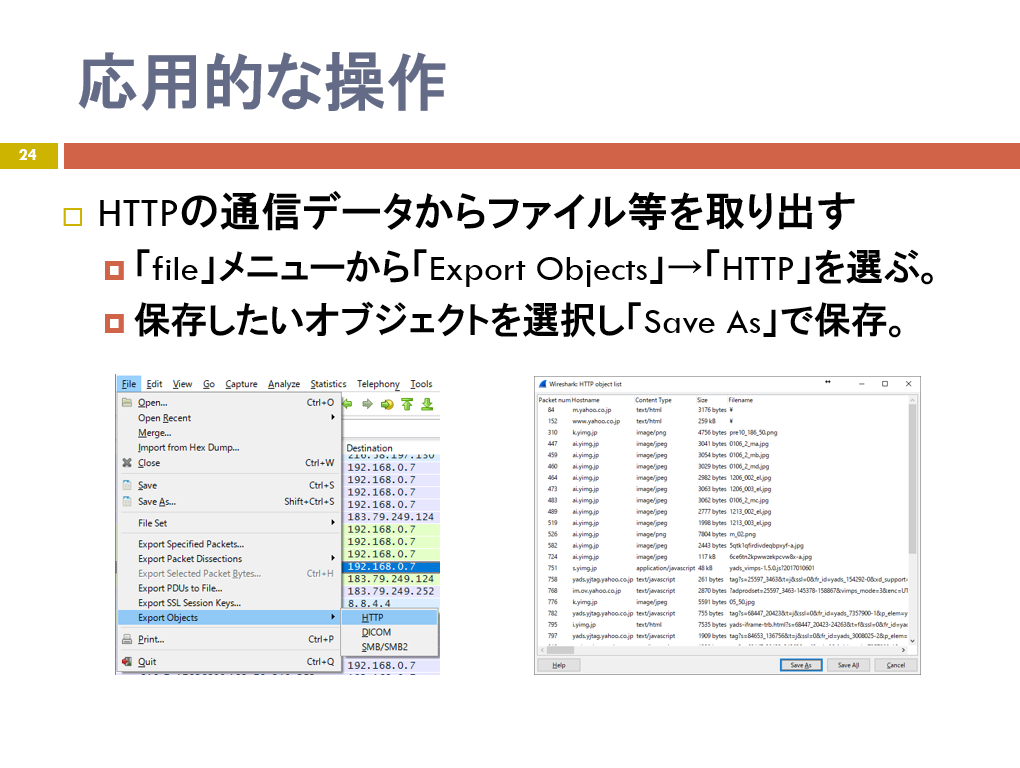

ファイルを取得する

ファイルを取得してみます。

取得できました 😨😨😨

セキュリティとは体験してみないと気づけない、とても厄介なテーマなのかも知れません。

パケット解析の使いみち

最後に、パケット解析で通信の挙動をわかるだけでなく、以下のような障害対応のときにも活用できるとのことでした。

- 何らかの障害やトラブル発生時にOSより下のレイヤで問題があった場合

- アプリケーションや OS のログに残らない

- 障害やトラブルが再現できれば、パケットキャプチャでネットワークの状況もわかる

たしかに、障害・トラブル時にアプリケーションログやOSにログがないと、思考停止してしまいそうです。

新谷さん曰く、以前、新人向けにネットワーク研修を実施した際、少しだけパケット解析のやり方を教えたところ、数年後、その受講者が、ある現場でお手上げだったトラブルを解消できたそうです。

このまとめで、そのコースは修了しました。

まとめ

このコースでは Wireshark を使って、パケットの取得をやってみて、その中身や通信の挙動を確認しました。

3ウェイ・ハンドシェイクが行われている様子や、ヘッダを見ながら、パケットを特定する方法など色々学べましたが、個人的には、やはり、暗号化通信の必要性や公衆Wi-Fiの安全性など、知ってはいたけど、やっぱり危険だった、ということが体験できました。

最近は Google I/O 2019 でも、プライバシーに対する配慮がセッションの到るところに入り、DNS 情報ですら DNS over HTTPS を使って秘匿する試みが発表されるようになっています。

本来のネットワーク技術を学ぶのはそうですが、技術的にできること、できてしまうことがわかると、プライバシーに対する世の中の動きも、より興味深く見れることが、このコースを通じてわかりました!

ちなみに、一番気づいてほしい、一般ユーザにもパケットキャプチャを体験できるようになるとよいなぁ。

label SE カレッジの無料見学、資料請求などお問い合わせはこちらから!!

label SEカレッジを詳しく知りたいという方はこちらから !!

IT専門の定額制研修 月額28,000円 ~/ 1社 で IT研修 制度を導入できます。

年間 670 講座をほぼ毎日開催中!!

SEプラスにしかないコンテンツや、研修サービスの運営情報を発信しています。